Campaña para proteger nuestros datos en la interacción digital - Centro de Protección de Datos Personales

Concepto de protección de datos informáticos. seguridad general de los datos. protección de la información personal. | Vector Premium

Protección de datos personales en Australia: conciliación de privacidad y libre acceso a la información - Programa Asia Pacifico

Seguridad general de los datos. protección de información personal, control de acceso a la base de datos, ciber privacidad. gadgets sincronizados, regulación de dispositivos multiplataforma. | Vector Gratis

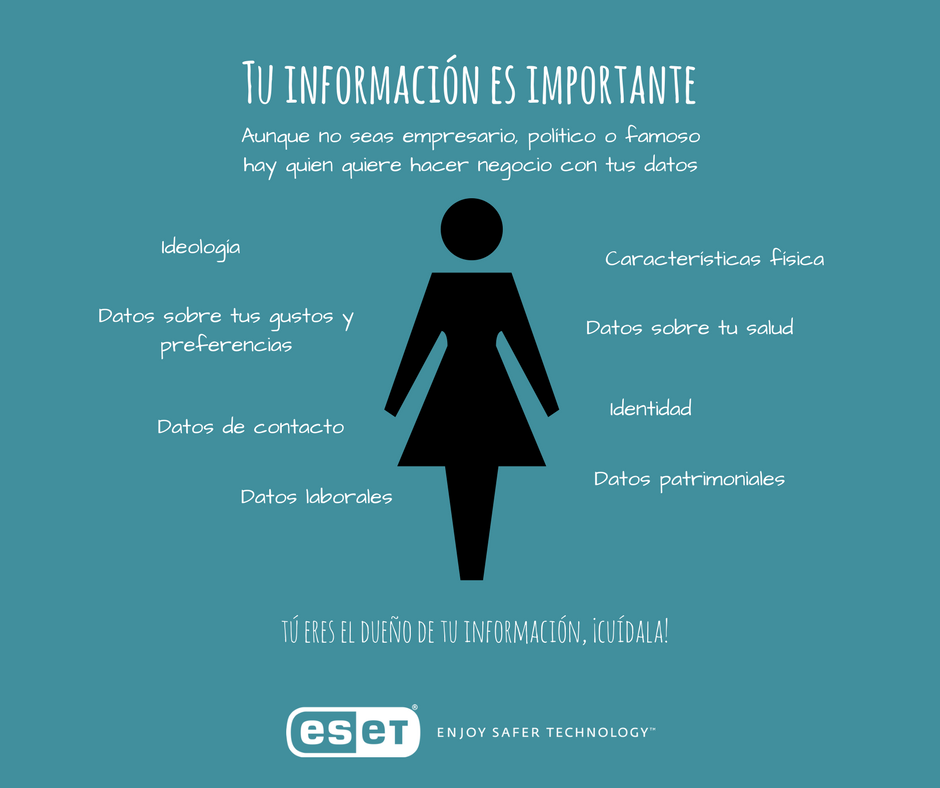

Cómo se utilizan los datos personales online, cuestión que preocupa al 9 de cada 10 consumidores | | IT User

China aprueba la nueva Ley de Protección de Información Personal para proteger los datos personales de los usuarios | Zonamovilidad.es

Protección De La Información Personal PNG , Protección De La Información, Protección De La Información Personal, Protección Del Teléfono PNG y PSD para Descargar Gratis | Pngtree

Protección de la información personal mediante el escaneo de huellas dactilares transacciones financieras en línea acceso seguro a redes informáticas y sistemas digitales protección de datos del cliente seguridad cibernéticax9 | Foto

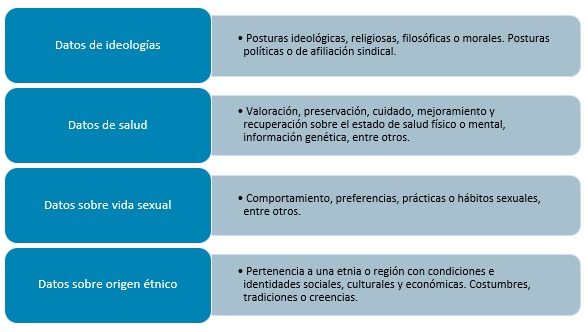

Nuevo Reglamento General de Protección de Datos: la importancia de proteger tu información personal en la red - Tu Blog Tecnológico